La mayoria conocemos internet, este es un lugar grande donde podemos hacer una variedad de cosas. Internet nos facilita algunas actividades, ya sea desde trabajos de la escuela hasta nuestros proyectos de trabajo, incluso podemos hablar con diferentes personas al rededor del mundo.

Ya que este es un lugar grande, hay varios peligros que acechan al internauta dentro de este.

Desde varios softwares maliciosos que tienen como intención dañar o robar datos de los dispositivos, hasta personas que pueden denigrar a algún individuo.

La importancia de está asignatura, es aprender como manejar de una manera más profesional y responsable nuestra computadora y averiguando de los Softwares que no debemos descargar.

Por esto hay que tener cuidado en no dar datos personales en sitios web, en algunos casos esto lleva al robo de información o fraude, por eso hay que ver que la página sea segura y confiable.

Al igual que hay que tener mucha precaución en los archivos que descargamos, especialmente si no se sabe si el archivo es confiable, ya que en estos se pueden alojar varios tipos de malware.

Para poder entender más sobre algunos temas que abarcaremos, debemos saber en primer lugar que es un malware.

Malware es una abreviatura de Malicious Software, este termino se engloba en los softwares que cuya función es causar un mal funcionamiento en el dispositivo, en este termino entran los virus, troyanos, gusanos, key loggers, botnets, ransomwares, entre otros.

http://www.elmundo.es/sapos-y-princesas/2015/05/26/556425c8ca4741b4698b4575.html

En este link, se habla más a fondo de a quienes afecta el ciber acoso y quien lo ocasiona. Es más algo psicológico, hablando de las características de los niños que hacen esta actividad contra otros.

http://www.gabrielbello.com/index.php/multimedia/articulos-de-interes-para-adolescentes-y-sus-padres/170-la-tecno-adiccion

Este link está dirigido para identificar como podemos saber cuando alguien se encuentra adicto a la computadora, al igual que menciona las consecuencias de estar tanto tiempo expuesto a esta.

https://www.infospyware.com/articulos/%C2%BFque-son-los-virus-informaticos/

Da una explicación sencilla y breve de que es un "malware" para que el lector no se confunda, al igual que aconseja como saber si has sido infectado con algún malware y da alguna solución a como quitarlo.

https://www.skalant.com/es/redes/23-ransomware-cuidado-con-el-secuestro-de-informacion

Explica a más detalle sobre como funciona este malware, como evitar infectarte de este, al igual de los pasos a seguir si se encuentra infectado.

MENU

Introducción

Enlaces

Desaróllo del tema

DESAROLLO DEL TEMA

-Cyberbullying

Como ya se ha mencionado antes, no solo hay softwares que dañan los dispositivos, si no que al igual hay usuarios peligrosos en estra gran red.

El cyberbullying es un caso muy serio donde esa clase de personas intervienen. Hay que tener en cuenta que este tema es algo serio, ya que se pueden dar amenazas de muertes contra el individuo.

El ciberbullying es cuando una persona cualquiera recibe agresiones, discriminación o cualquier tipo de acoso por internet, así como por redes sociales.

El ciberbullying se puede dar tanto a niños pequeños como por igual a los adultos.

El ciberbullying se puede dar tanto a niños pequeños como por igual a los adultos.

En ambos se da un abuso entre iguales pero poco más tienen que ver en la mayoría de los casos. El ciberbullying atiende a otras causas, se manifiesta de formas muy diversas y sus estrategias de abordamiénto y consecuencias también difieren. Sí es bastante posible que el bullying sea seguido de ciberbullying. También es posible que el ciberbullying pueda acabar también en una situación de bullying, pero desde luego esto último sí que es poco probable.

Entre estos existen demasiados casos por ejemplo: Circular rumores por internet, enviar mensajes amenazando por SMS, colgar por internet fotos o videos, molestar por redes sociales a una persona ajena. Mayormente en estos casos las personas son tan denigradas por otras que tienden a realizar cosas que son tan peligrosas para ellos y para los demás, pueden a llegar a atentar contra sus vidas.

Técno-adicción

A nuestro parecer, la técno-adicción es un tema muy delicado debido a la gran cantidad de problemas que puede presentarle al que la sufre, la gente de hoy en día tal vez no sepa lo que es exactamente este trastorno, ya que, como su nombre lo dice es una adicción como cualquier otra, pero en este caso se deriva del uso excesivo de la tecnología. Ese problema puede hacer mucho daño en el aspecto de la salud, y al socializar, hasta algunos casos afirman que la gente con esa adicción se aíslan, a tal grado de no comer o convivir con la gente a su alrededor, debido a ello pueden generarse más trastornos como el ya mencionado y privación completa del sueño y esta falta de sueño, ocurre de manera habitual puede llegar hasta a causar la muerte del sujeto, existen vastos derivados de la técno adicción yendo directamente a la adicción por los videojuégos que es una de las principales causas de muertes y divorcios tratando de este tema claro.

Aunque sí bien es cierto, la tecnología ayuda bastante a nuestras actividades diarias, pero esa no es excusa para usarla excesivamente, ya que puede afectar el horario y comportamiento de la persona en sí, o incluso alguna enfermedad por evitar comer y mantenerse sin hacer ejercicio.

Entre estos existen demasiados casos por ejemplo: Circular rumores por internet, enviar mensajes amenazando por SMS, colgar por internet fotos o videos, molestar por redes sociales a una persona ajena. Mayormente en estos casos las personas son tan denigradas por otras que tienden a realizar cosas que son tan peligrosas para ellos y para los demás, pueden a llegar a atentar contra sus vidas.

Técno-adicción

A nuestro parecer, la técno-adicción es un tema muy delicado debido a la gran cantidad de problemas que puede presentarle al que la sufre, la gente de hoy en día tal vez no sepa lo que es exactamente este trastorno, ya que, como su nombre lo dice es una adicción como cualquier otra, pero en este caso se deriva del uso excesivo de la tecnología. Ese problema puede hacer mucho daño en el aspecto de la salud, y al socializar, hasta algunos casos afirman que la gente con esa adicción se aíslan, a tal grado de no comer o convivir con la gente a su alrededor, debido a ello pueden generarse más trastornos como el ya mencionado y privación completa del sueño y esta falta de sueño, ocurre de manera habitual puede llegar hasta a causar la muerte del sujeto, existen vastos derivados de la técno adicción yendo directamente a la adicción por los videojuégos que es una de las principales causas de muertes y divorcios tratando de este tema claro.

Aunque sí bien es cierto, la tecnología ayuda bastante a nuestras actividades diarias, pero esa no es excusa para usarla excesivamente, ya que puede afectar el horario y comportamiento de la persona en sí, o incluso alguna enfermedad por evitar comer y mantenerse sin hacer ejercicio.

Virus informático

Los virus informáticos son son software que tienen por objetivo de alterar el funcionamiento de cualquier dispositivo informático, sin que el usuario tenga conocimiento de este.

Los virus informáticos tienen mayormente como objetivo destruir de manera intencionada el dispositivo que infectan pueden eliminar datos,archivos y hasta el código del dispositivo,también existen algunos que son muy inofensivos que son creados mayormente para molestar o causar imprevistos al usuario.

Los virus pueden ser desde simples bromas hasta virus que pueden dañar o destruir los sistemas. El funcionamiento de un virus informático es conceptualmente simple. Se ejecuta un programa que está infectado, en la mayoría de las ocasiones, por desconocimiento del usuario. El código del virus queda alojado en la memoria ram de la computadora, incluso cuando el programa que lo contenía haya terminado de ejecutar. El virus toma entonces el control de los servicios básicos del sistema operativo, infectando, de manera posterior, archivos ejecutables . Finalmente se añade el código del virus al programa infectado y se graba en el disco, con lo cual el proceso de replicado se completa. Las mayoría de las veces donde es infectado el software son por culpa de que el usuario descargo un archivo infectado sin ver primero los comentarios de dicho aplicación o archivo otra es por medio de anuncios que parecen inofensivos pero son virus que están guardados silenciosamente hasta que descargas un archivos sin darte cuenta y entra.

Realmente hay que tener cuidado en donde entramos en el Internet, con tan solo que descarguemos un archivo que parezca inofensivo, puede que estemos infectando todo nuestro equipo.

Secuestro de información

Nuestra información no está segura en el Internet, por eso hay que tener precaución en los archivos que descargamos y en las páginas a las que entramos.

El secuestro de información puede ser logrado por varios Softwares maliciosos, entre estos se encuentra el Ransomware.

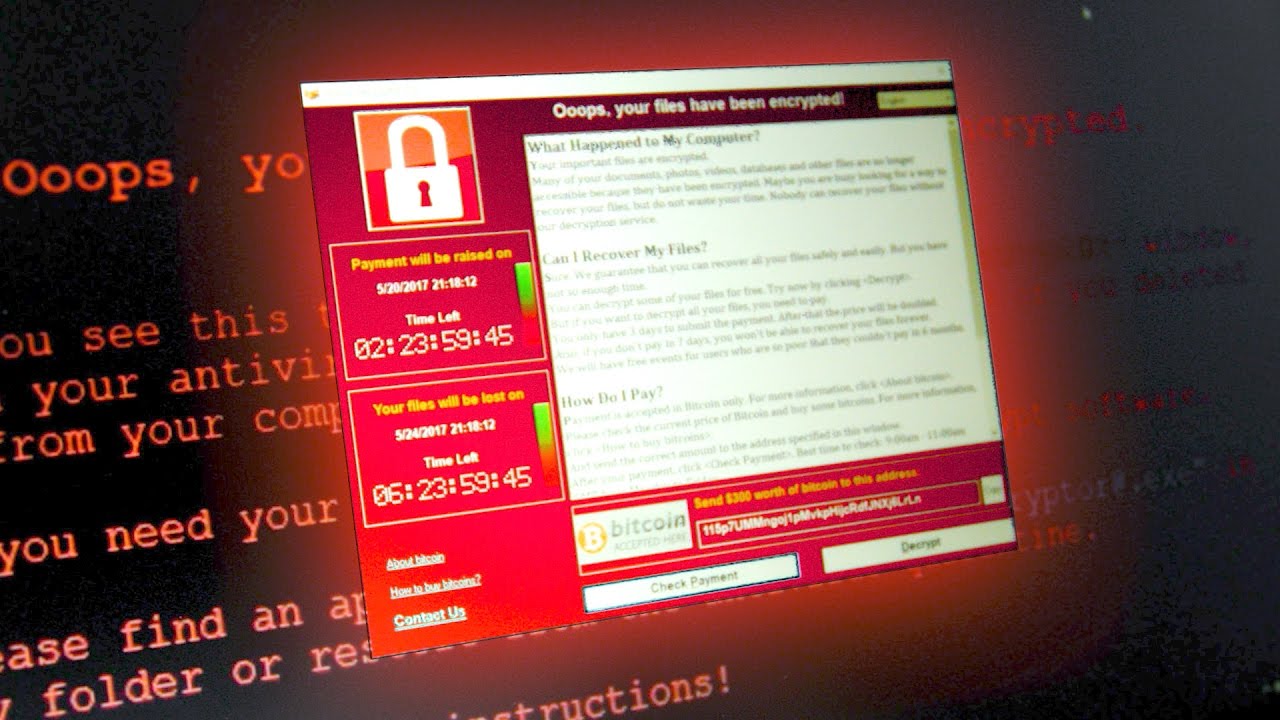

Se le llama Ransomware a un tipo de software malicioso que bloquea el acceso a los archivos de la computadora infectada, haciendo imposible acceder a estos.

Al ejecutarse el programa, encripta todos los archivos al que el usuario ha frecuentado, dejando a estos inservibles. Normalmente el Ransomware se hace pasar por una autoridad (ya sea de los estados unidos), acusando al usuario de haber realizado una actividad ilegal y así pidiendo una suma de dinero a cambio de que libere estos archivos.

A cambio de está suma de dinero, al usuario se le otorgará a cambio una llave única que se encuentra alojada en algún servidor del Internet, con está se podrá abrir los archivos seguramente.

Mientras esto sucede, se encuentra una cuenta regresiva que si llega a cero, destruirá la única llave que puede abrir los archivos encriptados.

Para poder evitar esto, se le recomienda que mantenga su antivirus activado todo el tiempo, evite visitar sitios web no seguros y no descargue algún programa en el cual no tenga confianza.

Si usted se encuentra infectado y cuenta con un respaldo, lo que debe hacer primero es eliminar el virus por medio del formateo de su computadora. Luego de haber hecho esto, restaure su información que posee con el respaldo.

Conclusión

Victoria Ortiz

* ¿Cuales son los aprendizajes que me deja haber investigado acerca del tema asignado?

Victoria Ortiz

* ¿Cuales son los aprendizajes que me deja haber investigado acerca del tema asignado?

Al haber escrito este Blog, nos hace ver las amenazas que se alojan en Internet, y no solo hablo de Softwares, si no que al igual personas. Hay que reflexionar mucho sobre esto, ya que aunque parezca un lugar maravillosos con muchos lugares en donde indagar, aveces resulta ser bastante peligroso y nos topamos con gente que no tiene buenas intenciones. Pero vinieron cosas buenas de este Blog igual, ya que ahora podemos saber como evitar infectarnos de Malwares y como identificarlos.

* ¿Me gustó el planteamiento de la actividad?

* ¿Me gustó el planteamiento de la actividad?

Estos son temas muy interesantes, ya que me interesa ver como los virus atacan a nuestro ordenador y en que manera los dañan, ya que algunos de estos tienen maneras diferentes de manifestar el daño. También podemos ver las razones de por que sucede el Ciberbullying, ya que interviene la personalidad de la persona que se encuentra realizando este acto.

* ¿La información bibliográfica y de otras fuentes aportadas por los participantes fue completa?

* ¿La información bibliográfica y de otras fuentes aportadas por los participantes fue completa?

Aunque hubiera muchos lugares en donde indagar, hay que comprender que debemos resumir un poco para que el lector no se aburra, pero claro, no evitando las partes más importantes. Al igual que había que buscar sitios confiables donde explicara cada tema de manera clara y bien hecha.

* Evalúa tu propia participación en el trabajo en equipo, ¿Fue valiosa?, ¿De que forma?, ¿Que aportaste?

* Evalúa tu propia participación en el trabajo en equipo, ¿Fue valiosa?, ¿De que forma?, ¿Que aportaste?

Realmente hubo cooperación, nos dividimos los temas pero cada bien se encargó de buscar información buena para cada parte.

Eri Davalos Quijano

* ¿Cuales son los aprendizajes que me deja haber investigado acerca del tema asignado?

Riesgos y cuidados que se deba dar para evitar los softwares dañinos

* ¿Me gustó el planteamiento de la actividad?

Si, por que "nos fortalece la comunicación y trabajo en equipo

* ¿La información bibliográfica y de otras fuentes aportadas por los participantes fue completa?

Si, le leyó y de eso se hizo un resumen para incluirlo a la información

* Evalúa tu propia participación en el trabajo en equipo, ¿Fue valiosa?, ¿De que forma?, ¿Que aportaste?

Técno-adicción, sus consecuencias y soluciones

Luis David Martinez

* ¿Cuales son los aprendizajes que me deja haber investigado acerca del tema asignado?

Conocimiento sobre los diferentes tipos de adicción tecnológica riesgos y repercusiones que trae a la vida diaria si se padece

* ¿Me gustó el planteamiento de la actividad?

Me gustó que los temas fueron muy interesantes y fáciles de comprender

Igual me gustó el control de dicha información ya que fue dinámica y muy manejable

* ¿La información bibliográfica y de otras fuentes aportadas por los participantes fue completa?

nos aseguramos de que fueran fuentes confiables pero aún así revisamos en distintas páginas para corroborar

* Evalúa tu propia participación en el trabajo en equipo, ¿Fue valiosa?, ¿De que forma?, ¿Que aportaste?

creo que mi participación fue valiosa al aportar mi punto de vista sobre el tema pero pude haber ayudado más

Daniel Ponce Sosa

* ¿Cuales son los aprendizajes que me deja haber investigado acerca del tema asignado?

Ahora puedo ver que archivo es peligroso, y que no debo confiar en todos los sitios web.

* ¿Me gustó el planteamiento de la actividad?

Sí, por que hay algunos temas que me interesan, como el de los virus informáticos, igual como podemos prevenir infectarnos de un programa tipo malware.

* ¿La información bibliográfica y de otras fuentes aportadas por los participantes fue completa?

Sí, por que busqué en sitios confiables.

* Evalúa tu propia participación en el trabajo en equipo, ¿Fue valiosa?, ¿De que forma?, ¿Que aportaste?

Pues busqué mi tema y ayude en algunas cosas.

Guillermo Maa Cardeña

* ¿Cuales son los aprendizajes que me deja haber investigado acerca del tema asignado?

Aprendí que el bullying no únicamente puede ser realizado en persona ni teniendo contacto con la persona si no que igual puede ser por redes sociales,pero sigue siendo igual de dañino y perjudicial para el que lo sufre.

* ¿Me gustó el planteamiento de la actividad?

Pues me gustó por qué mi tema en especial es uno muy polémico y hablado en los típicos temas de conversación.

No me gustó por el hecho de las dificultades de usar estas nuevas plataformas de trabajo.

* ¿La información bibliográfica y de otras fuentes aportadas por los participantes fue completa?

Si ya que investigamos en diversas páginas para asegurar la veracidad de la información.

* Evalúa tu propia participación en el trabajo en equipo, ¿Fue valiosa?, ¿De que forma?, ¿Que aportaste?

si pero siento que no hice demasiado y pude haber hecho más información.

Bibliografía

Oscar Castillero Mimenza (2014) Ciberbullying: analizando las características del acoso virtual, Psicología y Mente, 01/10/2018, https://psicologiaymente.com/social/ciberbullying-acoso-virtual

Gabriel Bello Martinez (2015) La tecno-adicción, Gabriel Bello, 01/10/2018, http://www.gabrielbello.com/index.php/multimedia/articulos-de-interes-para-adolescentes-y-sus-padres/170-la-tecno-adiccion

Marcelo Rivero (2011) ¿Qué son los virus informáticos?, Info Spyware, 01/10/2018, https://www.infospyware.com/articulos/%C2%BFque-son-los-virus-informaticos/

Diego Samuel Espitia (2016) Secuestro de información, nueva modalidad de Ciberdelincuencia, Reporte Digital, 01/10/2018, https://reportedigital.com/seguridad/secuestro-informacion-ciberdelincuencia/

No hay comentarios.:

Publicar un comentario